Tentei Construir um SGSI ISO 27001 com o ChatGPT. Depois Usei o Rakenne. Veja a comparação.

Como as skills ISO 27001 do Rakenne mantêm consistência entre documentos, detectam erros de pontuação de risco e garantem rastreabilidade ponta a ponta — onde o ChatGPT produz falhas de auditoria silenciosamente.

A ISO 27001 não é um documento — é um sistema de artefatos interdependentes onde um erro no registro de riscos se propaga por todos os entregáveis seguintes. Isso faz dela o teste de estresse perfeito para ferramentas de compliance com IA.

Usei o mesmo perfil de empresa no ChatGPT e no Rakenne para ver qual dos dois realmente consegue produzir documentação de SGSI pronta para auditoria.

Por Que a ISO 27001 É Mais Difícil que o SOC 2

Eu já comparei ChatGPT e Rakenne em narrativas de controle SOC 2 . As narrativas SOC 2 são essencialmente independentes — cada controle funciona sozinho. Você pode corrigir um sem quebrar outro.

A ISO 27001 é um sistema de gestão. Os documentos formam um grafo de dependências:

- O perfil organizacional estabelece o contexto — stack tecnológico, localidades, regulamentações, tipos de dados

- A avaliação de riscos identifica ameaças e as pontua com base nesse contexto

- A Declaração de Aplicabilidade (DdA) mapeia todos os 93 controles do Anexo A como Aplicável/Não Aplicável, guiada pelas decisões de tratamento de risco

- O conjunto de políticas (mais de 10 documentos) implementa os controles, com referências cruzadas entre si por ID de documento

- A auditoria interna e a análise crítica pela direção avaliam o sistema inteiro

Todo documento referencia os outros. Um auditor vai rastrear os fios que vão do risco ao tratamento, do controle à política, até a evidência. Inconsistência não é questão de estilo — é uma não conformidade.

O Cenário

Minha empresa de teste: Uma fintech de 200 pessoas rodando AWS e Azure (nuvem híbrida), com um time de engenharia interno de 35 pessoas, processando dados de clientes da UE sob o GDPR. Meta: certificação ISO 27001:2022 com auditoria de Estágio 1 em 12 semanas.

Os entregáveis: Avaliação de riscos (metodologia + registro + plano de tratamento), Declaração de Aplicabilidade (todos os 93 controles) e o conjunto principal de políticas (política de segurança da informação, controle de acesso, gestão de incidentes e mais quatro procedimentos).

Rodada 1: ChatGPT (GPT-4)

Dei ao ChatGPT o perfil completo da empresa e pedi para produzir a avaliação de riscos, a DdA e a política de segurança da informação em sequência. Mantive o contexto numa única conversa.

A Avaliação de Riscos

O ChatGPT produziu uma metodologia de riscos, identificou 22 riscos, pontuou-os numa matriz 5x5 e propôs tratamento com controles do Anexo A. Levou cerca de 90 segundos. Os problemas começaram quando olhei de perto.

Pontuações de risco residual maiores que o risco inerente. Três riscos tinham pontuações de impacto ou probabilidade residual superiores às pontuações inerentes. O risco R-009 tinha risco inerente de 3x3=9, mas risco residual de 3x4=12. Isso é uma impossibilidade lógica — o tratamento não pode piorar um risco. Um auditor identificaria isso instantaneamente e questionaria toda a metodologia.

Riscos duplicados inflando o registro. Duas entradas descreviam ameaças quase idênticas: “acesso não autorizado a dados de clientes” e “acesso não autorizado a informações de clientes.” Mesma ameaça, redação diferente. Um registro inchado não é só desleixo — cria confusão sobre qual entrada é dona da decisão de tratamento.

Contradições internas. A seção de metodologia especificava “revisões trimestrais de risco,” mas o plano de tratamento referenciava “reavaliação anual.” Qual é o correto?

A Declaração de Aplicabilidade

Controles excluídos que contradizem o perfil da empresa. Os controles A.8.25 a A.8.34 (ciclo de vida de desenvolvimento seguro) foram excluídos como “Não aplicável.” Mas o perfil da empresa mencionava explicitamente um time de engenharia de 35 pessoas desenvolvendo software. Um auditor contestaria cada uma dessas exclusões.

Sem vínculos reais com evidências. Doze controles incluídos listavam “Ver política de segurança da informação” como evidência de implementação. Isso não é evidência — é um ponteiro para um documento que pode ou não tratar do controle específico. Um auditor espera ver qual seção de qual documento implementa qual controle.

Rastreabilidade quebrada. A DdA referenciava “o Plano de Tratamento de Riscos” mas usava IDs de risco diferentes do documento de avaliação. O fio do risco ao controle foi rompido.

As Políticas

Títulos de cargo inconsistentes. A Política de Segurança da Informação se referia ao “Chief Information Security Officer.” O Procedimento de Controle de Acesso mencionava o “Gerente de Segurança.” Mesmo papel, título diferente. Auditores sinalizam isso porque indica que os documentos não foram escritos como um conjunto coerente.

Requisitos regulatórios alucinados. O Procedimento de Gestão de Incidentes exigia “notificação em até 24 horas” para violações de dados. O GDPR exige 72 horas. O ChatGPT inventou um prazo mais restritivo que não corresponde à regulamentação que minha empresa realmente precisa cumprir.

Placeholders não preenchidos. Múltiplas políticas continham [Organization Name], [YYYY-MM-DD] e [PROC-XXX] — o ChatGPT gerou templates, não documentos finalizados. Eu precisaria buscar e substituir cada um manualmente, torcendo para não perder nenhum.

Sem integridade de referências cruzadas. O Procedimento de Ação Corretiva referenciava “PROC-003 Gestão de Incidentes” mas o Procedimento de Gestão de Incidentes estava numerado como “PROC-005.” Os IDs de documento não batiam entre si.

Tempo gasto: desisti após 6+ horas

Cada correção num documento criava uma ondulação nos outros. Corrigir as pontuações de risco significava atualizar o plano de tratamento, que significava atualizar as justificativas da DdA, que significava atualizar as referências nas políticas. Eu era a camada de integração, e estava falhando.

Rodada 2: Rakenne

O Rakenne divide a ISO 27001 em skills especializadas — perfil organizacional, avaliação de riscos, DdA, gerador de políticas, avaliação de lacunas, auditoria interna, manutenção anual e mais. Cada skill produz uma saída estruturada que as skills seguintes consomem. Veja o que aconteceu.

O Perfil Organizacional Se Propaga Por Todo Lado

Comecei com a skill de Perfil Organizacional. Ela perguntou sobre nossa stack tecnológica, localidades, departamentos, obrigações regulatórias e tipos de dados. Quando mencionei “AWS e Azure,” a ferramenta technology_stack_normalizer classificou cada serviço por modelo de deploy (IaaS, PaaS, SaaS) e sinalizou que eu não havia especificado as regiões de residência de dados — um detalhe que auditores sempre perguntam.

Esse perfil se tornou a fonte única de verdade para todas as skills seguintes. Quando o Gerador de Políticas rodou depois, sua ferramenta terminology_consistency_checker verificou automaticamente que toda política referenciava “AWS” e “Azure” de forma consistente — não “infraestrutura em nuvem” num lugar e “AWS” em outro. Ela encontrou e substituiu todo placeholder [Organization Name] pelo nome real da empresa usando os dados do perfil.

Com o ChatGPT, mencionei “AWS e Azure” no meu prompt inicial. Algumas saídas usaram os dois nomes, outras diziam “provedor de nuvem.” Não havia mecanismo para garantir consistência.

As Ferramentas de Validação Pegaram o Que Eu Teria Deixado Passar

A skill de Avaliação de Riscos usa seis ferramentas de validação que rodam após o registro e o plano de tratamento serem redigidos. Veja o que elas encontraram:

residual_risk_validator sinalizou dois riscos onde as pontuações residuais excediam as inerentes — o mesmo erro lógico que o ChatGPT produziu silenciosamente. Também sinalizou um risco “Crítico” que eu havia marcado como “Aceitar” sem aprovação documentada da direção, o que viola a Cláusula 6.1.3(e). O agente reescreveu as pontuações e adicionou o requisito de aprovação antes mesmo de eu ver a saída final.

risk_deduplication_engine identificou três entradas de risco com mais de 80% de similaridade de tokens. Eu as fundi em uma, mantendo a descrição mais completa. O ChatGPT produziu duplicatas similares mas não tinha como detectá-las.

asset_risk_coverage_validator cruzou nosso inventário de ativos (de uma skill anterior) e encontrou dois ativos classificados como “Confidencial” — o banco de dados de clientes e o sistema de processamento de pagamentos — sem entradas correspondentes no registro de riscos. Eu simplesmente os havia esquecido. Sem essa ferramenta, essas lacunas teriam sobrevivido até a auditoria de Estágio 2.

risk_entry_validator pegou uma entrada de risco onde eu havia especificado “Tratar” como opção de tratamento mas não havia mapeado para nenhum controle do Anexo A. O agente me pediu o mapeamento antes de prosseguir.

Essas não são verificações opcionais. Cada uma delas representa uma constatação que um auditor levantaria. As ferramentas forçaram o agente a se autocorrigir antes de produzir a saída final.

A DdA Manteve Consistência com o Escopo e os Riscos

Quando passei para a skill de Declaração de Aplicabilidade, ela carregou a avaliação de riscos automaticamente e executou suggest_soa_inclusions para iniciar a seleção de controles a partir dos temas de risco encontrados. Sem necessidade de reinserir contexto.

Depois que redigimos a DdA, o soa_consistency_checker executou três verificações entre documentos:

Consistência com o escopo: Eu havia excluído o A.5.23 (segurança em nuvem). A ferramenta sinalizou que meu registro de riscos continha três riscos relacionados a nuvem — eu precisava incluir o controle ou explicar por que esses riscos foram tratados de forma diferente. Com o ChatGPT, a contradição entre excluir controles de nuvem e ter riscos de nuvem passou silenciosamente.

Rastreabilidade de riscos: A ferramenta verificou que todo controle marcado como “aplicável” podia ser rastreado até uma decisão de tratamento de risco. Encontrou dois controles que eu havia incluído “por boas práticas” sem vinculá-los a riscos específicos — válido, mas a ferramenta os sinalizou para eu adicionar a fundamentação que um auditor esperaria.

Existência de arquivos de evidência: Com

policy_dirapontando para o diretório de saída, a ferramenta verificou que os arquivos de política referenciados realmente existiam. Três controles apontavam para um “Procedimento de Gestão de Ativos” que ainda não havia sido gerado — a ferramenta me disse para criá-lo antes de finalizar.

As Políticas Se Referenciaram Corretamente

A skill do Gerador de Políticas produz documentos em uma ordem deliberada — a Política de Segurança da Informação primeiro (é referenciada por todo o resto), depois Controle de Documentos, Gestão de Riscos e assim por diante, completando o conjunto.

Após gerar cada documento, quatro ferramentas de validação rodam em sequência:

document_metadata_validatorverifica conformidade com a Cláusula 7.5 — ID do documento, versão, datas, responsável, autoridade de aprovação, histórico de alterações. Todo campo precisa estar preenchido.mandatory_topic_checkerverifica que o documento cobre todos os tópicos obrigatórios para seu tipo. Um Procedimento de Controle de Acesso precisa abordar registro de usuários, gestão de privilégios, autenticação e revisão de acessos. Se um tópico está faltando, o agente o adiciona.citation_convertertransforma comentários internos de cláusula ISO em citações visíveis — para que o auditor veja exatamente qual cláusula cada seção endereça.terminology_consistency_checkerverifica que nenhum texto placeholder permanece, que a linguagem normativa é consistente (“deve” para requisitos, “deveria” para recomendações), e que os títulos de cargo batem em todos os documentos.

Após todas as políticas serem geradas, o treatment_to_policy_validator faz uma verificação cruzada final: toda decisão “Tratar” no plano de tratamento de riscos precisa ter um arquivo de política correspondente. Ele encontrou duas decisões de tratamento apontando para procedimentos que ainda não haviam sido criados. O agente os gerou antes de declarar o conjunto completo.

Rastreabilidade Ponta a Ponta

A ferramenta risk_control_evidence_matrix da skill de DdA produziu o artefato que auditores mais valorizam: uma tabela de rastreabilidade mapeando cada ID de risco através de seu controle do Anexo A até o caminho do arquivo de evidência, com verificações de existência e atualidade.

Risco R-003 → A.5.15 (Controle de acesso) → output/Access-Control-Procedure.md → EXISTE → Modificado em 12/03/2026

Risco R-007 → A.5.24 (Gestão de incidentes) → output/Incident-Management-Procedure.md → EXISTE → Modificado em 12/03/2026

Risco R-012 → A.5.29 (Continuidade de negócios) → output/Business-Continuity-Procedure.md → AUSENTE

Essa última linha me disse que eu ainda não havia gerado o Procedimento de Continuidade de Negócios. Com o ChatGPT, eu teria descoberto essa lacuna quando o auditor pedisse.

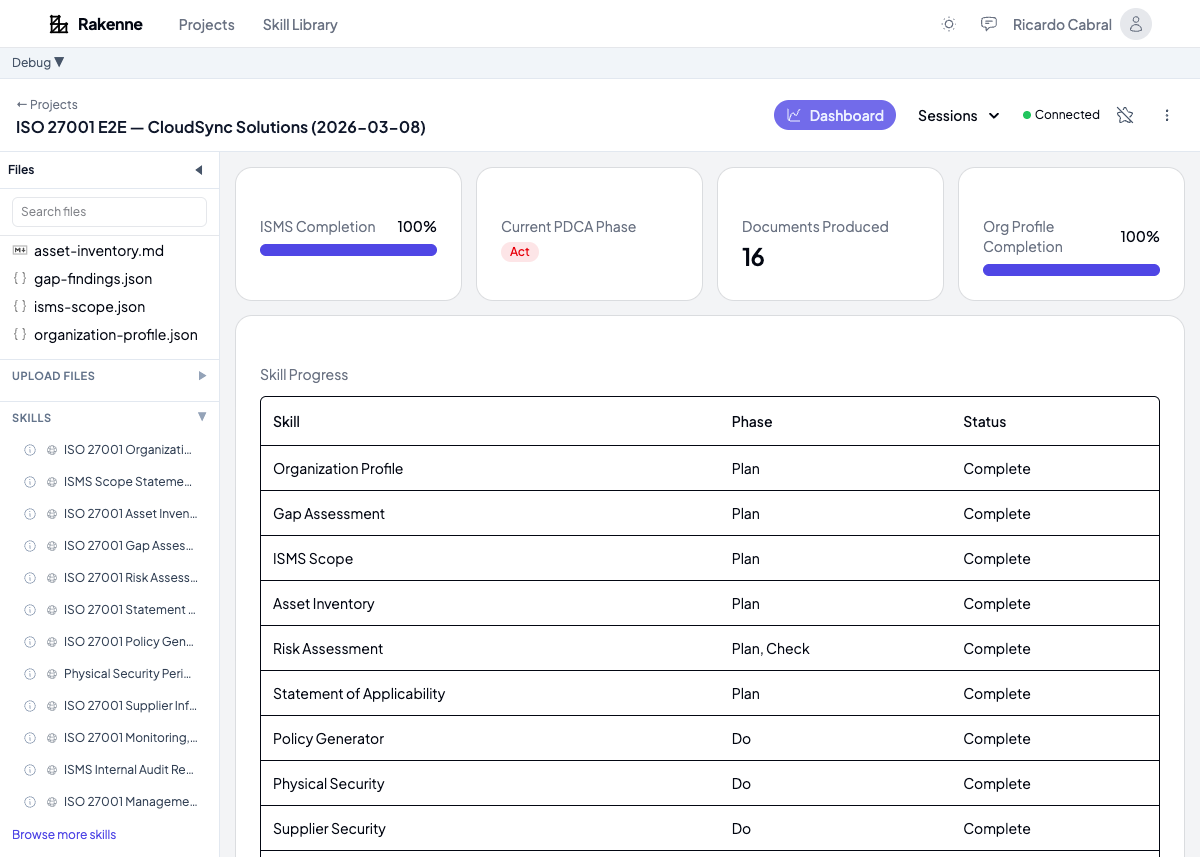

O Dashboard

O Rakenne acompanha o progresso de todas as skills ISO 27001 em uma única visão:

O dashboard mostra quais skills estão completas, quantos riscos foram identificados e tratados, quantos dos 93 controles do Anexo A possuem evidência, e qual percentual de políticas obrigatórias existe. Quando você está se preparando para a certificação, essa é a visão que seu consultor quer ver — não uma pasta de documentos desconectados.

Tempo gasto: ~3 horas em todas as skills

- 20 minutos no perfil organizacional

- 45 minutos na avaliação de riscos (respondendo perguntas + revisando achados de validação)

- 30 minutos na DdA (revisando inclusões sugeridas, adicionando justificativas de exclusão)

- 60 minutos no conjunto de políticas (revisando cada documento, endereçando achados de validação)

- 25 minutos em verificações entre documentos e revisão do dashboard

A Comparação

| Dimensão | ChatGPT | Rakenne |

|---|---|---|

| Tempo até saída utilizável | 6+ horas (desisti) | ~3 horas em todas as skills |

| Consistência entre documentos | Reconciliação manual necessária | Garantida por contexto compartilhado e ferramentas de validação |

| Erros de pontuação de risco | Passaram silenciosamente (residual > inerente) | Detectados e corrigidos pelo residual_risk_validator |

| Riscos duplicados | Não detectados | Detectados pelo risk_deduplication_engine |

| Contradições DdA vs. escopo | Controles de nuvem excluídos apesar de riscos de nuvem | Detectadas pelo soa_consistency_checker |

| Texto placeholder nas políticas | [Organization Name] permaneceu na saída | Detectado e substituído pelo terminology_consistency_checker |

| Rastreabilidade de evidências | Inexistente | Matriz ponta a ponta do risco ao arquivo de evidência |

| Lacunas de cobertura de ativos | Ativos confidenciais ausentes do registro de riscos | Detectados pelo asset_risk_coverage_validator |

| Consistência de títulos de cargo | “CISO” num documento, “Gerente de Segurança” em outro | Garantida em todos os documentos |

| Precisão regulatória | Alucinação de notificação em 24h (GDPR = 72h) | Adequada às regulamentações do perfil organizacional |

| Acompanhamento de progresso | Nenhum | Dashboard integrado em todas as skills do SGSI |

Conclusão

O ChatGPT é um gerador de texto. Ele consegue produzir qualquer documento ISO 27001 individual isoladamente — e vai parecer plausível. Mas ele não consegue manter consistência em um conjunto de documentos, validar pontuações de risco contra regras lógicas, cruzar referências de controles com o escopo, verificar que arquivos de política referenciados realmente existem, ou rastrear o fio que vai do risco passando pelo tratamento até a evidência.

Para a ISO 27001, esses não são diferenciais opcionais. São a diferença entre passar e reprovar na auditoria de certificação.

O Rakenne codifica o fluxo de trabalho da ISO 27001 — o que perguntar, o que produzir, o que validar, como os documentos se conectam. O agente não apenas gera texto. Ele constrói um SGSI, verifica seu próprio trabalho e diz o que está faltando antes que o auditor o faça.

Experimente Você Mesmo

As skills ISO 27001 do Rakenne estão disponíveis sem necessidade de cadastro. Comece pelo Perfil Organizacional, depois passe pela Avaliação de Riscos, DdA e Geração de Políticas. Veja como as ferramentas de validação encontram problemas que o ChatGPT deixaria passar.

Experimente as skills ISO 27001 →

Este post compara saídas de um teste realizado em março de 2026. Ambas as ferramentas são atualizadas frequentemente — seus resultados podem variar. A comparação reflete documentação de SGSI ISO 27001 e não é uma avaliação abrangente de nenhuma das plataformas.

Experimente você mesmo

Abra um workspace com os skills descritos neste artigo e comece a redigir em minutos.

Comece Grátis — Sem Cadastro